Un resumen del artículo de investigación “Caracterización de Ataques Multietapa en Ejercicios Capture The Flag” – Articulo original escrito por: Manuel Alejandro Cano Olivares & Romina Torres | Revista Política y Estrategia N° 141 (2023)

¿Por qué estudiar ciberataques paso a paso?

Imagínate por un momento que eres el defensor de una red corporativa. De repente, tu sistema de detección de intrusos se enciende como un árbol de Navidad: hay alertas por todas partes. Un escaneo de puertos aquí, un intento de explotación allá, una credencial comprometida más adelante… ¿Pero cómo saber si todo esto es parte de un mismo ataque coordinado o si son incidentes aislados? Esta es, precisamente, la pregunta que intenta responder la investigación que hoy les quiero compartir.

Los ciberataques que sufren las organizaciones rara vez son golpes de un solo movimiento. Por el contrario, se trata de ataques multietapa (conocidos en la literatura como MSNAs o Multi-Stage Network Attacks): secuencias de acciones correlacionadas en el tiempo que un atacante ejecuta para alcanzar un objetivo específico, como robar información, tomar control de un servidor o moverse lateralmente dentro de la red. Comprender la lógica detrás de estas cadenas de acciones es fundamental para detectarlas a tiempo y defenderse eficazmente.

Sin embargo, aquí hay un problema gigante: ¿sabes dónde conseguir datos reales de ciberataques para investigar? Las organizaciones no suelen publicar cómo fueron atacadas (por razones obvias de reputación y seguridad). Esta escasez de ejemplos reales ha sido históricamente uno de los mayores obstáculos para la investigación en ciberseguridad defensiva. Y es justo en este punto donde la investigación de Cano Olivares y Torres propone una solución muy creativa.

Los CTF: un laboratorio de ciberataques al descubierto

Los ejercicios Capture The Flag (CTF) son competiciones de ciberseguridad donde equipos de participantes se enfrentan en entornos controlados, intentando explotar vulnerabilidades y defender sus propios sistemas. Son, en esencia, simulaciones de ciberataques reales en las que se registran absolutamente todos los eventos que ocurren en la red. Los organizadores capturan todo: conexiones, tráfico, logs, escaneos… ¿Te imaginas lo valioso que es esa información para un investigador?

El DEF CON, uno de los eventos de hackers más prestigiosos del mundo, lleva años liberando los archivos históricos de sus competiciones CTF. Esto significa que cualquier investigador puede acceder a registros detallados de lo que ocurrió durante la competencia: qué equipos atacaron a quién, qué puertos escanearon, qué servicios explotaron y en qué orden lo hicieron. Es como tener una grabación completa de un ciberataque en alta definición.

La genialidad de esta investigación está en usar esos datos como si fueran ciberataques reales y aplicarles una metodología de análisis rigurosa. Los autores eligieron específicamente la edición DEF CON 22 (2014), que resulta ser la última versión del evento en la que los ataques se detectaron a través de un sistema basado en Snort, un sistema de detección de intrusos de código abierto ampliamente utilizado. Esto hace que los datos sean especialmente representativos de escenarios reales.

La metodología: Cyber Kill Chain al rescate

¿Cómo se analiza un ataque que tiene múltiples pasos? Para esto, los investigadores se apoyaron en un modelo clásico de ciberseguridad: la Cyber Kill Chain (cadena de ciberataques), desarrollada originalmente por Lockheed Martin. Este modelo describe las fases típicas por las que pasa un atacante: desde la fase de reconocimiento inicial hasta la exfiltración de datos, pasando por la weaponización, la entrega del exploit, la explotación, la instalación de herramientas y el comando y control.

Lo interesante es que los autores no simplemente tomaron el modelo tal cual, sino que propusieron una versión simplificada y adaptada específicamente para el contexto de los CTF. Esta adaptación es clave, ya que las fases de un ataque en una competencia pueden diferir de un ataque en el mundo real (por ejemplo, no hay fase de persistencia prolongada cuando el objetivo es capturar una bandera). La simplificación permite que el modelo sea más práctico y aplicable al tipo de datos disponibles.

Con este modelo simplificado en mano, los investigadores procesaron los logs de alertas del equipo ganador de DEF CON 22 y reconstruyeron las secuencias de ataque completas, asignando cada evento a la fase correspondiente de la cadena. El resultado fue una representación visual clara de cómo los atacantes avanzaban paso a paso, revelando patrones que serían difíciles de percibir mirando las alertas de forma aislada.

¿Qué descubrieron? Los números impresionan

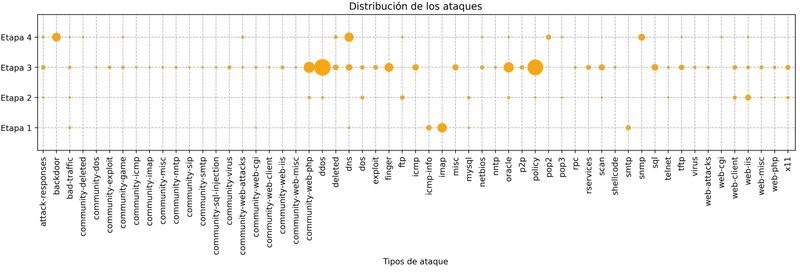

Aquí es donde las cosas se ponen realmente interesantes. Aplicando su metodología a los datos de DEF CON 22, los investigadores lograron algo notable: caracterizar visualmente 148 ataques multietapa (MSNAs) dirigidos específicamente al equipo ganador de la competencia. Esto no es un número menor: estamos hablando de 148 cadenas de ataque completas, cada una con sus fases, su secuencia temporal y su patrón particular.

Los resultados revelaron una secuencia clara y definida de etapas en los ataques, lo que proporciona una comprensión mucho más profunda de cómo los atacantes reales (incluso en un contexto competitivo) estructuran sus ofensivas. Esta caracterización visual permite a los defensores y analistas de seguridad identificar patrones recurrentes, anticipar la siguiente fase de un ataque en curso y, en última instancia, mejorar sus capacidades de respuesta. Es como tener un mapa detallado del terreno que recorre un atacante.

Además, esta investigación abre una puerta enorme para trabajos futuros. Si se puede analizar un evento CTF retrospectivamente con este nivel de detalle, ¿por qué no aplicar técnicas similares en tiempo real durante las competiciones? De hecho, ya existen investigaciones posteriores que han construido sobre estos resultados para intentar predecir la siguiente fase de un ataque utilizando modelos de aprendizaje automático y redes neuronales LSTM, lo que demuestra el impacto duradero de este trabajo pionero.

¿Te interesa? Lee el artículo completo

Si trabajas en ciberseguridad, estudias informática o simplemente te apasiona el mundo de la seguridad ofensiva y defensiva, este artículo es lectura obligada. No solo presenta una metodología novedosa y replicable, sino que además demuestra que los CTF pueden ser mucho más que un juego: son laboratorios científicos de primer nivel para la investigación en ciberseguridad.

El artículo completo está publicado en acceso abierto bajo licencia Creative Commons 4.0, así que puedes leerlo y descargarlo libremente. Te dejo los enlaces aquí abajo. ¡No dejes de echarle un vistazo!

Referencias

[1] Cano Olivares, M. A. & Torres, R. (2023). Caracterización de ataques multietapa en ejercicios Capture The Flag. Revista Política y Estrategia, N° 141. DOI: https://doi.org/10.26797/rpye.vi141.1028

[2] Versión completa en la Revista Política y Estrategia: https://www.politicayestrategia.cl/index.php/rpye/article/view/1028

[3] Lockheed Martin. Cyber Kill Chain®. Inteligencia contra amenazas cibernéticas. Referencia del modelo original utilizado en la investigación: https://www.lockheedmartin.com/en-us/capabilities/cyber/cyber-kill-chain.html

[4] INCIBE. CTF: Entrenamiento en seguridad informática (2014). Artículo introductorio sobre los ejercicios Capture The Flag: https://www.incibe.es/incibe-cert/blog/ctf-entrenamiento-seguridad-informatica

[5] INCIBE. Las 7 fases de un ciberataque (2020). Explicación de las fases del Cyber Kill Chain en español: https://www.incibe.es/empresas/blog/las-7-fases-ciberataque-las-conoces

Deja una respuesta