Categoría: Seguridad

-

Anthropic lanza Claude Mythos: descubre fallos de seguridad ocultos durante décadas en OpenBSD, FFmpeg, Linux y más

El 7 de abril de 2026, Anthropic presentó oficialmente al mundo lo que muchos ya venían venir pero nadie esperaba tan pronto: Claude Mythos Preview,…

-

Infraestructura Cloud en Zonas de Conflicto: Riesgos Geopolíticos y la Estrategia Multinube como Solución

La transformación digital ha convertido a los servicios de computación en la nube en el pilar fundamental de la economía global. Empresas de todos los…

-

Axios Comprometido: Cuando tu HTTP Client Favorito se Vuelve en tu Contra

Otro día, otro ataque a la cadena de suministro… pero este duele más Si pensaban que ya habíamos visto de todo en el mundo de…

-

CVE-2026-0848: Cuando tu librería favorita de Python se convierte en un problema (y qué tiene que ver con el desastre de XZ Utils)

Un repaso a dos ataques de cadena de suministro que nos hacen preguntarnos: ¿realmente conocemos lo que instalamos? Si trabajas con inteligencia artificial o procesamiento…

-

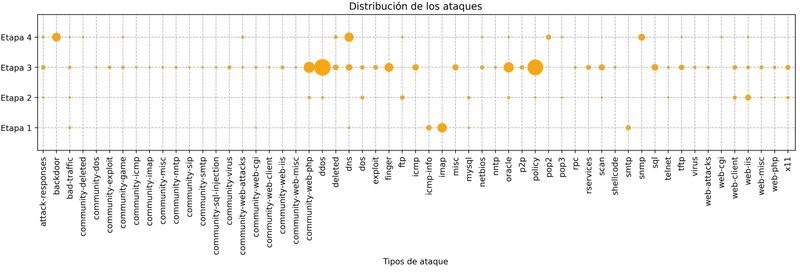

¿Se puede estudiar un ciberataque real paso a paso? La respuesta sorprendente que nos dan los Capture the Flag

Un resumen del artículo de investigación “Caracterización de Ataques Multietapa en Ejercicios Capture The Flag” – Articulo original escrito por: Manuel Alejandro Cano Olivares &…

-

Tu cara vale más de lo que crees

Datos biométricos, Apps divertidas y consentimientos invisibles Imagina esto: abres tu celular, descargas una aplicación gratuita, le tomas una selfie, la app te devuelve la…

-

Respuesta abierta al comunicad de CSIRT en relación a múltiples denuncias de clonación de tarjetas bancarias del 18 de mayo de 2019.

Esta es una respuesta al comunicado que CSIRT liberó en relación a múltiples denuncias de clonación de tarjetas bancarias ocurridas en la Región Metropolitana de…

-

Collection #1: se filtran en Internet 773 millones de direcciones de emails, además de 21 millones de contraseñas

La filtración ha sido hecho pública por Troy Hunt, un respetado investigador de ciberseguridad y conocido por estar detrás de Have I been Pwned, un…

-

Esta puerta trasera «demoníacamente inteligente» se esconde en una pequeña porción de un chip de computadora

LAS FALLAS DE SEGURIDAD EN EL software pueden ser difíciles de encontrar. Las puertas traseras ocultas intencionalmente, creadas por espías o saboteadores, a menudo son…